Dafür wird der Ransomware Honeypot eingesetzt

Ist eine Ransomware in Ihr System eingefallen gibt es in der Regel kein Zurück mehr. Stück für Stück Ihrer Daten wird verschlüsselt. Am Ende sind Ihre Daten dann unzugänglich und je nach Version eventuell auch nicht wiederherstellbar, die Workstation startet vielleicht gar nicht mehr oder zeigt ein Erpresserschreiben. So weit soll es im besten Fall aber nicht kommen. Unser Honeypot definiert überwachte Verzeichnisse mit Daten, die explizit zerstört werden dürfen.

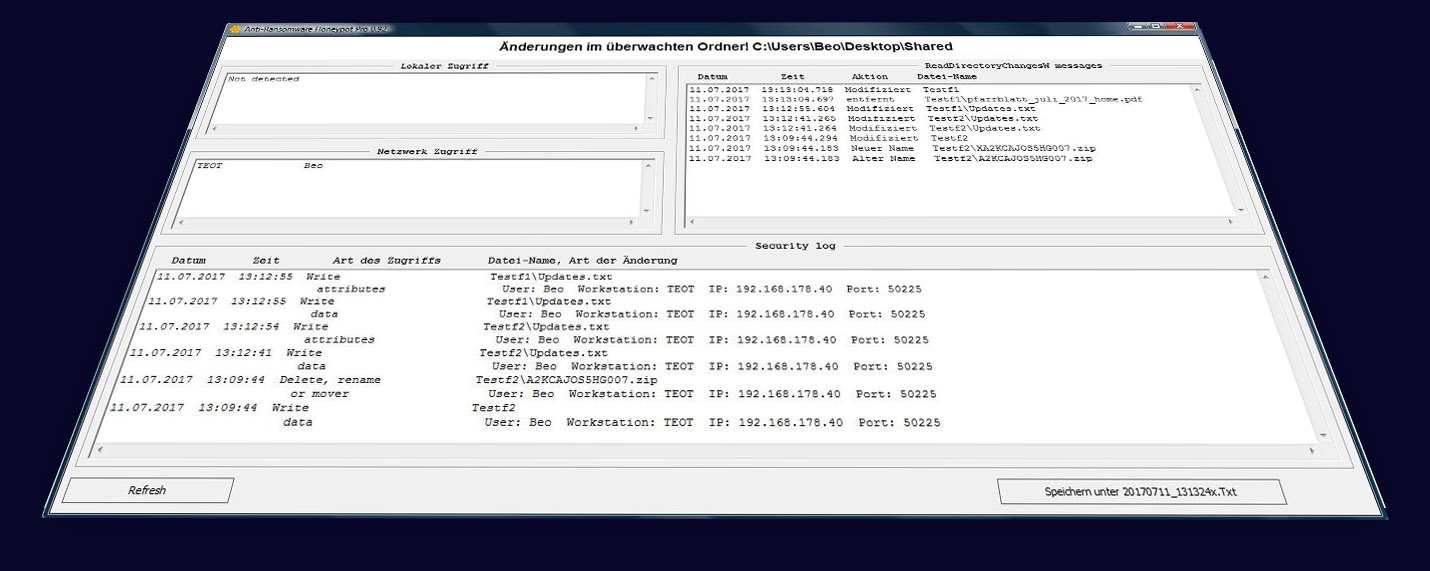

Wird in diesen Verzeichnissen eine Änderung festgestellt schlägt die Software Alarm. Zusätzlich können Sie in der Pro-Version einem Alarm mit verschiedenen Aktionen wie zum Beispiel dem Herunterfahren der Workstation belegen.

Und so funktioniert es

Wie bei einem Honeypot üblich wird etwas speziell dafür angelegt, damit der Angreifer "in die Falle tappt". In diesem Fall ein Verzeichnis, auf welches mehrere Workstations zugreifen dürfen. Dieses ist voll mit Dubletten, die eigentlich von niemandem mehr angefasst werden sollten. Das Verzeichnis wird überwacht und die Überwachung schlägt Alarm sobald sich Daten darin verändern.

Verzeichnisse frei definierbar

Sie können selbst festlegen welche Verzeichnisse überwacht werden sollen.

Definierbare Aktionen

Für erkannte Veränderungen können Aktionen wie z.B. Herunterfahren festgelegt werden. (Pro-Version)

Automatische Benachrichtigung

Über Veränderungen werden Sie sofort benachrichtigt.

Logbuch

Alle erkannten Veränderungen werden im Logbuch mitgeschnitten.

Haben Sie Fragen?

Sie erreichen uns jeder Zeit über das Kontaktformular.